Há poucas coisas mais difícieis do que construir um negócio na área do retalho. Não só pelas inúmeras variáveis que envolve, mas porque as mudanças nos hábitos de consumo obrigaram o setor a digitalizar-se: e esta transformação tornou-o na nova “namoradinha” do cibercrime.

Se me prometer que não se assusta, vou fazer-lhe uma breve apresentação do estado atual das coisas:

- Só em 2020, de todo o universo de ciberataques ocorridos à escala mundial, 24% tinham como alvo o setor do retalho;

- 77% das empresas de retalho foram alvo de pelo menos um ataque de ransomware em 2021, num aumento de 75% face ao ano anterior;

- O setor do retalho foi o segundo mais afetado por ransomware em 2021, apenas atrás da indústria de meios, lazer e entretenimento;

- Entre os empresários inquiridos, 92% afirmam que os ataques afetaram a sua capacidade de operar e 89% afirmam ter perdido negócio ou receita na sequência do ataque;

“O retalho continua a sofrer de uma das mais altas taxas de ataques de ransomware registadas nas várias indústrias. Com mais de três em cada quatro empresas a sofrer um ataque em 2021, certamente os incidentes deste género são agora uma questão de ‘quando’, e não de ‘se’. “

– Chester Wisniewski, Research Scientist da Sophos

Naturalmente há matéria que justifica voltar as atenções para este tema, o problema é que qualquer empresário do setor do retalho tem a cabeça inundada por questões relacionadas com:

- Gestão de stock;

- Contratação, formação e administração de recursos humanos;

- Custos da energia, de novos equipamentos, de espaços, pessoas e sistemas;

- Preços, oferta e crescimento (ainda mais face à oscilação dos preços das matérias-primas);

- A construção de relações comerciais que permitam escoar produto;

- Satisfação de clientes – que agora se manifestam também online!

E isto apenas para referir algumas!

Entre burocracia, reuniões e família, as horas do dia não chegam para fazer sequer metade do que é preciso. Você passa o dia a correr e um dia chega ao escritório para descobrir que um ciberataque lhe cortou o acesso a ficheiros e equipamentos críticos ao funcionamento da empresa!

Cuidado: estudos indicam que 87% dos clientes não faria negócio com uma empresa que sofreu uma violação de dados. Lembre-se que os efeitos de um ataque vão muito para além de consequências imediatas como a perde de receita!

Para evitar que isto aconteça, vamos descobrir:

- Porque é que os retalhistas são mais atacados que outros setores

- A que riscos um retalhista deve estar atento

- De que forma os tipos de ataque mais comuns afetam o retalho

- Como detetar o perigo antes de ser atacado

- As melhores práticas: 7 regras que deve seguir a partir de hoje

Vou dar-lhe o que precisa para que a sua empresa não se junte à já longa lista de vítimas no setor empresarial português. Preparado/a?

Porque é que os retalhistas são (mais) atacados?

É importante entender porque é que o seu tipo de negócio é um alvo tão apetecível para os hackers: porque é nesse momento que vai compreender o que procura um cibercriminoso, quando invade os seus sistemas.

Vamos começar pelo princípio?

Os negócios na área do retalho armazenam quantidades cada vez maiores de dados de clientes, incluindo números de cartões de crédito. Este tipo de informação é um elemento valioso, que pode ser vendido na famosa dark web.

Mas não ficamos por aqui. A crescente utilização da cloud e de aplicações móveis estão a transportar o seu negócio para a esfera online. E isso, por si só, não é mau: é uma forma de progresso, que o ajuda a baixar os custos e aumentar a capacidade de resposta do seu negócio. Mas que também abre novos vetores de ameaça.

Vamos cair no concreto?

Hoje em dia, várias empresas na área do retalho são um híbrido entre loja fisica e online. Esta natureza obriga à utilização de várias tecnologias em simultâneo: por exemplo, POS em lojas física e sistemas de pagamento na cloud, em eCommerce. Ora, é a partir destas tecnologias que servem os novos hábitos de consumidores que surgem os novos vetores de ameaça:

- Botnets em nuvem: onde os cibercriminosos infetam e controlam vários computadores. do seu sistema e podem, inclusivamente, alugar o acesso a dados dos seus clientes a terceiros;

- Pagamentos NFC: o famoso contacless, que os clientes adoram e os criminosos também – porque encontraram formas de interceptar os dados trocados entre dispositivos e máquinas ATM, para vendê-los ou utilizá-los sem consentimento;

- Vulnerabilidades ao nível de software: lembre-se que os fabricantes estão preocupados em fazer com que o seu software desempenhe uma determinada tarefa; e não em proteger o seu sistema

- Falta de criptografia P2PE em sistemas POS: traduzido por miúdos, é um algoritmo que, no momento exato de uma compra física, transforma a informação do seu cartão de crédito num código ilegível e inacessível para o criminoso;

- Uso de plugins inseguros de terceiros: pode ser um plugin tão simples como um programita gratuito para mudar a côr da página de pagamentos do seu website – e estar corrompido ou ser um isco que, na verdade, responde a um cibercriminoso!

Mas como eu sei que estes palavrões pouco lhe dizem – e como quero muito que este artigo seja acessível – tratei de criar uma lista dos riscos mais comuns que um negócio no setor do retalho enfrenta e das soluções que o podem proteger.

Venha comigo!

Retalho: a que riscos de segurança informática devo estar atento?

Juntámo-nos ao nosso parceiro WatchGuard para lhe indicar os riscos que um retalhista enfrenta e, de imediato, explicar-lhe em que solução deve investir para mitigar as possibilidades de cair nessa armadilha.

Quando objetivo é roubar dinheiro, o cibercriminoso vai procurar invadir o seu PDV ou Ponto de Venda. Por norma, o processo envolve a colocação de um malware num sistema vulnerável, de forma a capturar informações de pagamento de clientes.

Alguns criminosos desenvolvem malware próprio mas, na grande maioria dos casos, é fácil encontrar um malware deste género na famosa dark web. E no momento em que o cibercriminoso se encontra na posse de vários de cartões de crédito, toda a rede criminosa começa a trabalhar:

- Há quem compra e vende números de cartões;

- Há quem produza cartões falsificados;

- Existem recrutadores que encontram pessoas para fazer compras com cartões falsos;

- E finalmente, há pessoas que fazem as compras propriamente ditas!

Para impedir que toda esta cadeira se desenrole com os dados dos clientes clientes, para prejuízo deles e da reputação da sua empresa, você pode começar por uma solução simples:

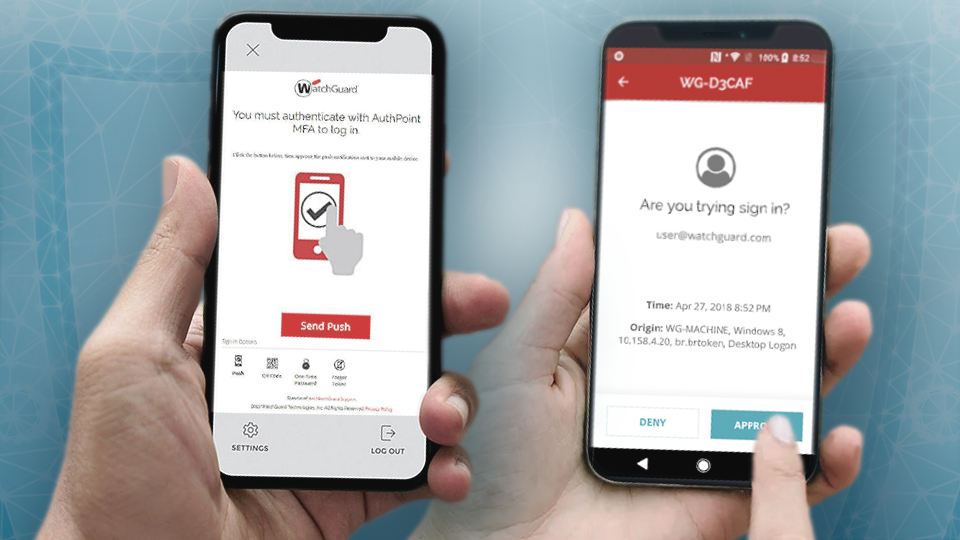

A autenticação de fator simples, como uma senha de acesso, não é uma precaução suficiente para evitar este risco: você deve impulsionar os níveis de segurança de seu PDV com um processo de autenticação de dois fatores.

No vídeo abaixo, o nosso diretor comercial Manuel Alves explica de forma descomplicada como funciona esta tecnologia, ao alcance de qualquer empresa:

Especialistas da WatchGuard explicam que “para reduzir a probabilidade de rupturas na rede e perda de dados provenientes de credenciais roubadas, o AuthPoint utiliza uma mensagem de Push, QR code ou senha de uso único (OTP) como um fator adicional para que, quem acede ao sistema, prove a sua identidade.”

“Uma etapa crítica para proteger o acesso a dados valiosos na rede é a implementação de um MFA ou Multi-Factor Authentication. O AuthPoint da WatchGuard vai além da tradicional autenticação de dois fatores e considera modos inovadores de identificar utilizadores que procuram aceder à rede.“

– WatchGuard em Segurança Cibernética na Indústria 4.0

Mas as soluções não ficam por aqui. Continue a ler para descobrir como aplicar uma segunda camada de segurança contra as investidas feitas ao seu PDV.

Para monitorizar o seu ambiente de PDV, a WatchGuard recomenda a utilização de uma ferramenta-falcão: o Dimension. Esta solução na nuvem acompanha a firewall do UTM da WatchGuard e oferece ferramentas de geração de relatórios automáticos que identificam ameaças de segurança por si.

Problemas, tendências ou suspeitas: há mais de 100 relatórios e panéis que você pode automatizar para lhe serem entregues por email.

Lembre-se de separar a rede onde se conecta o seu PDV à rede geral, onde clientes e funcionários viajam nas redes sociais e abrem o email. Esta prática chama-se segmentação de rede e todos os firewalls da WatchGuard a suportam.

Vamos voltar ao vídeo do nosso diretor comercial Manuel Alves para descobrir, de forma simples, como funciona esta tecnologia, ao alcance de qualquer empresa:

Especialistas da WatchGuard explicam que “segmentar a sua rede (IIoT, Guest WiFi, rede corporativa etc.) ajuda a isolar dispositivos críticos de outros equipamentos tradicionais, como computadores de mesa. Assim, limita a propagação destrutiva de um ataque, caso este aconteça.

A segmentação de rede pode ser facilmente realizada com uma firewall de UTM como a Firebox T35-R da WatchGuard – desenvolvido para proteger redes em ambientes severos, suportar poeira, humidade e temperaturas extremas.”

Agora que já conhece três formas para proteger o seu negócio contra intrusões de PDV, vamos olhar para o segundo risco que, tipicamente, um retalhista enfrenta: roubo de cartões de pagamento.

Se as invasões do sistema PDV equivalem a uma espécie de assalto pela porta das traseiras o roubo de cartões será um crime pela porta da frente, com a ajuda de um serralheiro. Aqui, o cibercriminoso implanta um dispositivo de roubo físico num equipamento de loja que leia cartões magnéticos.

E engana-se se pensa que isto só acontece aos mais distraídos: chegamos a ver processos tão meticulosos como cameras minúsuculas, posicionadas de forma a capturar códigos PIN!

Preparado/a para aprender a evitar este risco?

No momento de equipar a sua empresa ou quando chegar a altura de renovar equipamentos, opte por terminais resistente ao roubo de dados. Ferramentas que dificultam o processo do criminoso farão com que seja menos provável para os hackers coletar informações de titulares de cartão.

➡️ Quer evitar fraude com cartões? Saiba a que sinais deve estar atento

A monitorização frequente de vídeos de vigilância e os adesivos às portais dos terminais, embora sejam processos clássicos, são duas excelentes formas de começar a proteger-se.

Mas para soluções tecnológicas que verdadeiramente zelam pela segurança dos seus sistemas PDV, recomendados a utilização do Total Security Suite da WatchGuard: que combina vários serviços de segurança para oferecer proteção multi-nível contra software malicioso de PDV.

[Vídeo 1 – Total Security Suite da WatchGuard: como pode ser útil aos retalhistas]

Muito importante: formar os seus funcionários para saber detetar se houve um processo de adulteração é também fundamental. Integra a prática nos processos de toda a equipa, como tarefa regular!

Agora que já conhece três formas para proteger o seu negócio contra intrusões de PDV e duas soluções para impedir roubo de cartões no seu estabelecimento, vamos olhar para o terceiro risco que, enquanto empresário do setor do retalho, pode vir a enfrentar.

Você sabe-o melhor que eu: hoje em dias os clientes exigem WiFi nas superfícies comerciais. Ele possibilita, não apenas uma maior permanência do cliente da loja, como agiliza funcionalidades – como o pagamento contacless – que o levam a si a vender mais.

Oferecer uma conexão à internet é aparentemente fácil. Mas protegê-la e garantir que ela não se torna uma ameaça à prosperidade do seu negócio é um desafio mais exigente.

➡️ Descarregue grátis o nosso Manual de Boas Práticas de Segurança Informática p/ empresas

A conveniência que uma rede WiFi oferece aos seus clientes, também oferece aos cibercriminosos uma nova porta de entrada. Um exemplo: quando um cibercriminoso coloca um ponto de acesso à internet (AP ou Access Point) nas proximidades da sua loja e os seus clientes se começam a conectar. O resultado desta vulnerabilidade é um de dois cenários:

- Ou o cibercriminoso ganha acesso a dados destes clientes;

- Ou planta malware nos seus dispositivos, para ser executado quando estes se conectem a uma rede segura – como a sua rede empresarial!

Vamos aprender como mitigar este risco com processos simples, ao alcance de qualquer empresa.´

Antes de pensar que o perigo vive ao virar da esquina, vamos focar-nos no que é importante: o cliente. E para ele, há-que garantir uma velocidade de conexão rápida numa vasta área física, sem comprometer os níveis de segurança da rede.

Se olharmos para soluções WatchGuard, os modelos AP125, AP325 e AP420 são indicados para ambientes internos de retalho. Já o robusto AP327X é ideal para implementações externas, pois amplia a conexão Wi-Fi segura em centros comerciais, mercados, atrações turísticas e outros espaços de maior dimensão.

Se já oferece WiFi rápido aos seus clientes, o próximo passo é garantir que não está a oferecer de bandeja, aos cibercriminosos, os dados desses mesmos clientes.

O WIPS da WatchGuard detecta e classifica todos os pontos de acesso e dispositivos conectados – como tablets ou smartphones – e garante que as conexões inaceitáveis são desativadas imediatamente.

Ele controla todos os pontos de acesso no espaço aéreo autorizado, sem interromper ilegalmente redes WiFi vizinhas. Isto significa que, se houver uma escola na vizinhança, você não corre o risco de acidentalmente desativar esse WiFi, só porque o seu sistema não o reconheceu!

Até aqui, você já descobriu:

- Três formas para proteger o seu negócio contra intrusões de PDV;

- Duas soluções para impedir roubo de cartões no seu estabelecimento;

- Duas ferramentas para gerir acessos à rede WiFi.

Suficiente?

Ainda não: é altura de conhecer o quarto e último risco que qualquer empresário do setor do retalho enfrenta…

…e maior parte deles está completamente alheio a esta questão!

Eu sei: provavelmente você prefere ir fazer a meia maratona do que preocupar-se com mais protocolos… Mas sabia que existe um Padrão de Segurança de Dados do Setor de Cartões de Pagamento?

É um conjunto de normas que as empresas devem seguir, quando decidem aceitar o pagamento com cartões de crédito (online e offline). Mas atenção: apenas 39% das pequenas e médias empresas estão em conformidade!

As consequências de falhar os padrões do PCI variam:

- Multas entre os 5 e os 100 mil dólares por mês;

- Os bancos podem aumentar-lhe a taxa por transação;

- Ou pior: suspender a colaboração com a sua empresa!

➡️ Clique para descobrir como manter a conformidade com o PCI

Para ajudar: vou dar-lhe quatro dicas rápidas que o vão ensinar a garantir que a sua empresa está mais perto de manter a conformidade com o PCI.

Se está à procura de um novo terminal UTM, encontre um que forneça defesa em profundidade – que, na prática, se traduz na utilização de várias camadas de segurança. Entre elas estão medidas como:

- Firewalls

- Filtros de conteúdos

- Análise de malware

- Prevenção de Intrusão

Estas medidas são implementadas em várias camadas de defesa, cada uma com a sua função específica. Mas todas trabalham em conjunto para proteger o sistema contra ameaças externas!

➡️ À procura de um terminal que cumpra estes requisitos? Clique para descobrir

Se está habituado a seguir o nosso Facebook ou Instagram, é provável que tenha ouvido falar da Autenticação Multifator. Mas sabia que, em especial no setor do retalho, os regulamentos estão cada vez mais rigorosos em relação à adopção deste sistema?

Exemplo prático: o Requerimento 8.3 da PCI DSS 3.2 tornou o uso de MFA obrigatório para acesso a computadores e sistemas que contenham informações sigilosas de titulares de cartões. Traduzido por miúdos…

…se a sua empresa aceita pagamentos com cartão de crédito, a autenticação de dois fatores tornou-se o requerimento mínimo para os computadores da loja que armazenam estas informações!

Lembre-se que o MFA da WatchGuard – o AuthPoint™ – é uma das soluções que podem ajudá-lo a estar em conformidade com o PCI. O sistema vai muito além da autenticação de dois fatores e pode ajudá-lo a proteger, não só os computadores da loja, como:

- VPNs

- Aplicações na Nuvem

- Redes internas

Na imagem acima, você pode observar uma situação real de alguém que recebeu uma mensagem no smartphone para autorizar um login feito num computador fixo. Simples e seguro, acima de tudo!

É mais um dos requisitos do PCI e implica manutenção regular, para garantir que nenhum furo na segurança se desenvolve com o tempo. E embora seja verdade que a WatchGuard pode facilitar o processo, com uma ferramenta chamada IU Web…

…lembre-se de de pedir ajuda a um parceiro tecnológico, caso não entenda muito deste tipo de configurações!

Para os curiosos: a IU Web é um dispositivo de segurança que protege a rede de uma empresa contra ameaças externas. Tem a forma de uma caixa vermelha – a famosa Firebox. Que, através do browser, nos dá acesso a recursos de segurança como Firewalls, VPNs ou proteção contra spam e vírus:

Além disso, a IU Web da WatchGuard permite que os administradores da rede monitorizem o tráfego de rede, espreitem relatórios e corram diagnósticos de problemas de segurança. Para os que querem assumir a configuração das suas Firewalls por iniciativa própria, o processo vai envolver etapas como:

- Testes de invasão internos e externos

- Documentação de configurações

- Diagramação da rede com fluxo de dados dos cartões

- Implementação de método anti-spoofing

Lembre-se que você pode pagar uma tarifa mensal pela configuração de Firewalls nos computadores da empresa que armazenam dados de cartões. Mas mesmo que queira gerir você o processo – e para evitar multas – o que não deve fazer é aceitar pagamentos com cartão e descurar esta camada de proteção!

Enquanto empresário deste setor, é normal que esteja “obrigado” a processar dados de titulares de cartões – porque as pessoas usam cada vez menos dinheiro físico. Mas uma coisa é processar dados, outra coisa é armazená-los…

…armazenar dados representa um conjunto adicional de normas e desafios aos quais você deve estar preparado para responder!

Ora, uma das formas mais rápidas de atingir a conformidade com o PCI é tirar o armazenamento da equação e simplesmente não armazenar. Se há uma necessidade absoluta de o fazer:

- Ative criptografia forte para todos os dados armazenados.

- Lembre-se que apenas pessoas de dentro da empresa que realmente precisam devem ter acesso a este banco de dados e cada uma deve ter credenciais próprias e exclusivas (sim, a password mais usada do mundo continua a ser 1234546)!

Mas atenção: falar de ameaças específicas como conformidade com o PCI ou roubo de cartões de crédito, não significa que o retalho viva à margem de ameaças comuns, como formas tradicionais de phishing ou ransomware…

➡️ Clique e saiba como proteger a sua empresa de um ataque de phishing

O retalho também é alvo dos ataques mais comuns?

Estar atento a formas de ataque específicas não significa descurar os cuidados básicos que qualquer empresário deve ter. Sobre esta questão não quero entrar em detalhe, mas quero certificar-me que, enquanto empresário, está alerta para o risco de:

🚨 Phishing

Apesar de haver várias formas de phishing, a tipologia mais comum é clara como a água: o cibercriminoso envia um email falso que aparenta vir de uma fonte legítima. Você – ou algum colaboradora da sua empresa – clica num link ou descarrega um anexo malicioso…

…e o resto é história: o invasor passa a poder roubar informações guardadas no seu computador ou browser, ou instalar outras formas de malware para causar ainda mais danos à vítima do ciberataque!

💡 A solução

Um bom ponto de partida é manter softwares de segurança, sistemas operacionais e browsers atualizados. Lembre-se que uma consulta com um especialista de IT pode ajudá-lo/a a identificar medidas de segurança adicionais!

🚨 Ransomware

Vamos falar do elefante na sala: maior parte das redes informáticas em negócios do setor do retalho têm vulnerabilidades. E o cibercriminoso aproveita-as e criptografa sistemas, de forma a paralisar o negócio até que alguém pague o resgate.

A lista de empregas em Portugal que já foram alvo de ataques de ransomware é, no mínimo, díficil de acreditar:

- SIC

- Expresso

- Continente

- SONAE

- Vodafone

- TAP

- Cofina

- Sport Lisboa e Benfica

- Instituto Português do Mar e da Atmosfera

- EMEL

- INEM

- Jornal Record

- Correio da Manhã

- Jornal de Negócios

- Revista Sábado

- CMTV

As vítimas são ainda mais mas você pode evitar juntar-se à lista, desde que abrace as práticas que partilhamos ao longo deste artigo!

💡 A solução

Está longe de ser perfeito: mas um bom antivírus, ajustado ao processo operacional da sua empresa, pode oferecer protenção em tempo real contra ransomware!

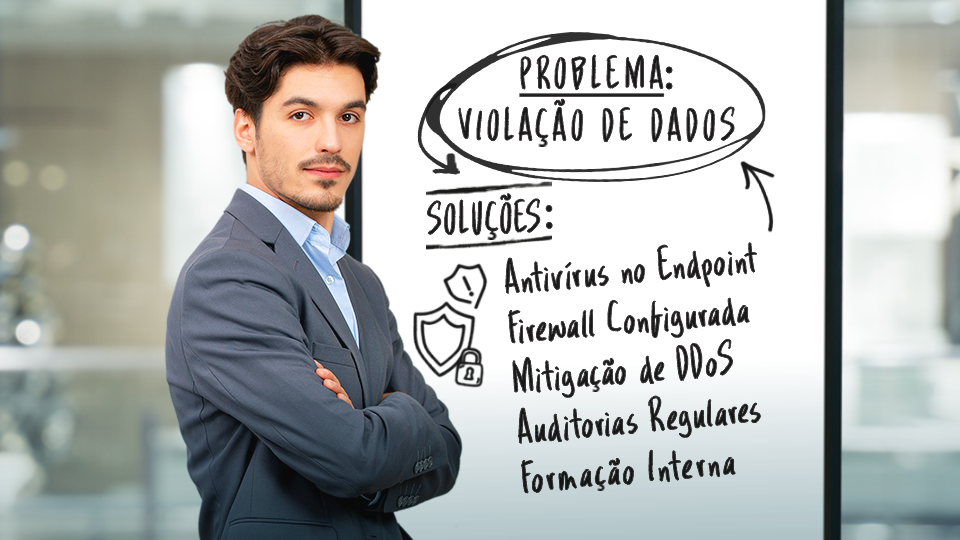

🚨 Violação de dados

Já tive oportunidade de partilhar consigo que dados de clientes, nomeadamente de cartões de crédito, são items valiosos nos mercados clandestinos. E para entrar no sistema da sua empresa e roubá-los, o criminoso nem precisa de recorrer ao phishing ou ransomware…

…se a empresa não utilizar autenticação de múltiplo fator, basta estar na posse de credenciais roubadas para entrar tranquilamente no sistema e levar tudo quanto o acesso roubado lhe permitir!

Pior: as empresas não devem presumir que os únicos interessados em roubar dados estão fora de portas. De acordo com o relatório Verizon 2020 DBIR, 30% das violações de dados que ocorreram durante 2020 envolveram pessoal interno.

💡 A solução

Para mitigar este risco, você precisa de uma estratégia 360 que envolva: anitvírus no endpoint, firewall devidamente configurada, mitigação de DDoS, auditorias regular e formação interna dos seus colaboradores – sem esquecer o frequente backup de dados!

🚨 Ataques a dispositivos IoT, sistemas de pagamento e outras tecnologias

No retalho, inúmeros empresários estão a investir em tecnologias NFC – o famoso contacless – ou outras, como Venmo ou Cash App, para processo pagamentos. A ideia ganhou popularidade durante a pandemia e a ideia era eliminar o contacto físico, para evitar o contágio…

…mas obviamente que os cibercriminosos aproveitaram e, só em 2020, 9 em 10 das vulnerabilidades mais exploradas visavam dispositivos IoT como este. Lembre-se que a solução passa pela utilização de criptografia P2PE!

💡 A solução

🚨 Advanced Persistent Threats ou APT

O progresso tecnológico brindou o empresário do setor do retalho com ferramentas úteis para para poupar custos, facilitar a vida ao cliente e aumentar a qualidade do serviço prestados. Muitos aproveitaram a boleia e acabaram por:

- Adotar mais serviços na nuvem

- Implementar sistemas de informática mais complexos

- Criar rede entre pontos de venda geograficamente distantes

Positivo? Claro que sim

Mas esta transformação significa que muitas destas empresas aumentaram a sua pegada digital. E portanto ampliaram a superfície de ataque disponível, o que dificulta a deteção do criminoso e torna mais provável que os APTs preservem sistemas ilícitos por mais tempo.

💡 A solução

Adote medidas de proteção proativa como por exemplo a defesa de perímetro com serviços avançados de deteção e resposta a ameaças.

🚨 Ataque à cadeia de fornecimento

As empresas deste setor – especialmente as que trabalham com comércio eletronico – envolvem vários fornecedores na sua operação. Isto acontece com quase todas, desde a multinacional, ao pequeno empresário que utiliza drop shipping.

Basta existir um único ponto de acesso vulnerável em apenas um destes fornecedores e a cadeia de fornecimento está em risco: tanto próprio o sistema de venda, como a gestão da operação e os dados secretos do seu cliente.

💡 A solução

Medidas preventivas como a avaliação regular do risco de terceiros podem ajudá-lo/a a identificar pontos fracos. Se quiseres ir mais longe, quacione um serviço de segurança de endpoint para monitorizar eventos, buscar ameaças, deteara intrusão de malware e vírus ou identificar comportamentos suspeitos!

🚨 E-skimming

Neste artigo, já falámos da importância de estar em conformidade com o PCI. A má notícia é que nem sempre os compradores e vendedores do online estão protegidos contra fraudes, mesmo que cumpram esta norma.

Graças ao e-skimming, o criminoso coloca um código de clonagem nas páginas de processamento de cartões de pagamento, em lojas online. O código captura o cartão de crédito e outros dados confidenciais.

“This threat has impacted e-commerce companies in the retail, entertainment, and travel industries as well as utility companies and third-party vendors; is also commonly targeting third-party vendors such as those who provide online advertisements and web analytics.”

– CISA, Cybersecurity and Infrastructure Security Agency

💡 A solução

Navegue em equipamentos com software antivírus e antifraude atualizados. Dessa forma poderá prevenir que os seus dados sejam roubados online. E claro: procure um antivírus ou proteção de rede que permite a proteção DNS a todos os utilizadores.

🚨 Ataques DDoS

DDoS é uma sigla que se traduz por Distributed Denial of Service e ocorre quando o cibercriminoso envia múltiplas soliticações a um determinado recurso de rede – como um website – esgotando a sua capacidade de resposta.

Em 2021, este tipo de crime aumentou 200%, mês após mês, especialmente por culpa do Botnet Meris. Com ou sem Meris, a verdade é que o setor do retalho foi o que sofreu mais ataques mensais, sendo a maioria (61,6%) dirigido a empresas norteamericanas.

💡 A solução

Com a ajuda de uma firewall administrada por alguns dos provedores mais confiáveis do mundo, como a Cisco, você vai usufruir de uma espécie de proteção-barreira para tráfego indesejado na rede.

🚨 Credential Stuffing

É uma táctica de cibercrime que se resume a usar combinações típicas de usuário e senha em vários websites. E engana-se quem pensa que é incomum: um estudo da Help Net Security revela que durante 2021 houve um aumento de 98% neste tipo de ataque, relativamente ao ano anterior.

A explicação é simples: os seus clientes reutilizam credenciais de login entre várias contas; ora, caso o cibercriminoso obtenha uma senha de acesso e nome de utilizador por via de phishing, ele pode usá-las em múltiplos websites – e até fazer compras não autorizadas com o mesmo acesso, tanto quanto quiser.

💡 A solução

Utilizar um gestor de credenciais seguro como por exemplo KeePass ou Bitwarden.

Mas…

Permita-me voltar ao focar atenções no assunto central deste artigo; este é o ponto de situação: você já conhece os riscos mas, até surgir um problema, você não faz a mais pequena ideia de como avaliar se o perigo se aproxima…

…mas isso está prestes a mudar!

Cibersegurança no retalho: como detetar o perigo?

Se ficou alarmado com a quantidade de riscos a que o seu negócio está sujeito e quer garantir que faz tudo o que está ao seu alcance para evitar problemas, eu vou ajudá-lo a saber por onde começar.

Existem nove perguntas que qualquer perito em segurança informática lhe vai fazer, quando o questionar sobre os níveis de cibersegurança da sua empresa. Faça-as a si mesmo, e siga o rasto que qualquer especialista de topo costuma seguir:

1- “O que usa para proteger a sua rede e as suas lojas?”

A maioria das soluções de segurança deve ser substituída a cada três anos. Portanto, depois de avaliar se ela sequer existe, ele vai procurar descobrir se precisa de a atualizar ou se o prazo de atualização se aproxima. Tal como ele, você pode fazer este exercício.

Lembre-se de confirmar com o provedor do serviço se a sua solução de cibersegurança cobre toda a extensão da sua cadeia de produção: desde as ameaças atuais – como formas de ransomware típicas – até a futuros desafios, impostos pelo crescimento que se avizinha.

2 – “Explique-me como administra os sistemas de todas as lojas.”

Serviços como o System Manager da WatchGuard permitem administrar a informática de várias lojas geograficamente distantes, a partir de um único ponto central. Com ele, é possível criar vários modelos de segurança, de forma a simplicar e centralizar o processo de administração.

O especialista em cibersegurança sabe que o seu negócio está mais vulnerável se as várias lojas da cadeia tiverem autonomia em termos de defesa. Um computador desprotegido ou um operador sem formação bastam, para que o cibercriminoso penetre e os dados do seu cliente fiquem em risco.

3 – “Preocupa-o instalar segurança em novas sucursais ou os desafios de substituir sistemas desegurança desatualizados, periodicamente?”

O especialista em cibersegurança sabe que os empresários lidam com problemas reais. E que a falta de cuidados está, muitas vezes, relacionada com problemas simples, como a falta de tempo. Quando equacionar um novo sistema de cibersegurança, pondere o grau de facilidade em manuseá-lo e mantê-lo atualizado.

Lembre-se que a WatchGuard criou um processo de implementação simples chamado RapidDeploy: que permite apetrechar filiais à distância com sistemas de segurança atualizados e configurá-los remotamente, eliminando a necessidade de visitas físicas.

4 – “A solução de segurança atual ajuda a manter a conformidade com o PCI?”

Alguns sistemas de cibersegurança fornecem relatórios periódicos sobre a conformidade do sistema com o PCI. Lembre-se que as normas associadas ao PCI estão em permanente atualização e vai facilitar-lhe a vida se criar automatismos para não ficar sujeito a multas.

Muito importante: em cada filial, o sistema de segurança da rede deve ser capaz de separar o tráfego do ponto de venda do tráfego corporativo. Este é um dos muitos requisitos do PCI, que o sistema de cibersegurança deve ser capaz de garantir.

5 – “A solução de segurança atual é de nível empresarial ou de uso comum?”

Apesar de serem princípios semelhantes, o cibercriminoso não ataca uma empresa da mesma forma que o ataca a si. Garanta que utiliza proteção avançada contra malware, filtragem de conteúdos web, serviços de provenção de intrusão e toda a gama de ferramentas que proporcionam uma rede empresarial segura.

6 – “Você oferece WiFi aos seus clientes e visitantes das lojas?”

Empresas no setor do retalho são cada vez mais pressionadas, por parte dos clientes, funcionários e fornecedores, para oferecer acesso rápido e seguro à internet. Se é o seu caso, garanta que o sistema de WiFi está em conformidade com o PCI, permite a segmentação da rede e gera relatórios de segurança regulares.

7 – “Numa escala de 1 a 10, qual é o nível de segurança da sua rede WiFi para convidados?”

Um especialista em cibersegurança sabe que o espaço aéreo de um negócio na área do retalho é frequentemente invadido por dispositivos não autorizados – que geram ataques de intercepção de dados e negação de serviço. Prepare-se para esta realidade.

O sistema WIPS da WatchGuard é um dos que salvaguarda os pontos de acesso à rede contra intrusão não autorizada. Vá ainda mais longe, com a Firebox da WatchGuard, para controlar o lote aplicações zero trust que o vão proteger contra formas específicas de malware.

8 – “Você consegue gerir as redes WiFi de todas as filiais a partir de um ponto central?”

Instalação, configuração, monitorização e solução de problemas: o sistema de gestão de rede escolhido deve estar preparado para ser administrado a partir de um ponto central. Não permita que um processo complexo como a gestão da rede WiFi seja conduzido, de forma arbitrária, por responsáveis locais.

Na operação, o sistema de WiFi empresarial escolhido, gerido a partir da cloud, deve permitir redimensionar a rede de forma específica para diferentes locais; e dar-lhe a oportunidade de seleccionar definições específicas para cada agrupamento: seja um prédio, andar ou divisão específica.

9 – O seu sistema de WiFi é uma fonte de receita?

A partir do momento em que a segurança for estabelecida, é altura de pôr os sistemas a funcionar a seu favor. Ferramentas de portal cativo podem ajudá-lo a transformar a conectividade de uma rede WiFi em experiências mais ricas para clientes, convidados e funcionários – com ofertas, notícias e promoçõs direccionadas.

Uma simples rede sem fios pode ajudá-lo a construir a base de dados que a sua equipa de marketing precisa e ser uma fonte poderosa de lealdade, junto dos stakeholders que têm por hábito visitar as suas localizações físicas.

É provável que, ao fazer-se a si próprio estas nove perguntas, tenham soado alguns alarmes. Não se preocupe. Na próxima seção vou revelar as 7 práticas para evitar ser atacado. Utilize estas indicações como uma espécie de checklist.

Como evitar ser atacado: as melhores práticas de cibersegurança no retalho

Se não teve paciência para ler o artigo na sua totalidade e quer simplesmente descobrir o que deve fazer, você está no sítio certo. Aproveite: no final da lista, adicionei uma imagem disponível para download, com as sete melhores práticas que deve seguir.

- Encriptação dados sensíveis

Números de cartões de crédito não devem ficar retidos por si – mas se a retenção for obrigatória, garanta que os dados são criptografados, quer estejam armazenados ou em trânsito. Para equilibrar a necessidade de privacidade com a facilidade de uso, a criptografia homomórfica é frequentemente utilizada. - Segmentação da rede WiFi

Mantenha os dados do POS, PII e outras informações financeiras do cliente seguras. Lembre-se que as ferramentas de monitorização de rede devem procurar sinais de movimento lateral, APTs e tentativas de violação. - Backups regulares

Minimize o potencial de perda de dados após um ataque de ransomware ou phishing. Eles acontecem. Salvaguarde dados do site de eCommerce, sistema POS e outras aplicações críticas da sua cadeia de produção. Automatize este processo. - Anti-Malware em toda a rede

Cubra toda a extensão do seu negócio retalhista e abranja qualquer geografia. Este processo deve incluir patches de segurança em todos os softwares e aplicações usadas na cadeira de produção. - Autenticação Multifator (MFA)

Proteja-se contra ataques de phishing ou invasões de conta. Se o seu comércio eletrónico já é uma realidade, lembre-se de utilizar uma plataforma que esteja em conformidade com o padrão de segurança de dados do setor de cartões de crédito (PCI-DSS). - Acesso de Confiança Zero

A abordagem Zero Trust Access controla a identidade e o acesso de um utilizador, um bocadinho ao estilo “não confio em ninguém”. Ele concede acesso remoto seguro a aplicações, dados e serviços a pessoas individuais – e não a uma rede inteira, como fazem as VPNs. - Formação da Equipa

Nos últimos dois anos e segundo a IBM, as ameaças de proveniência interna no setor do retalho cresceram 38%. Mais: 81% das violações maliciosas começam com passwords comprometidas. Não duvide: treinar os seus funcionários é uma das melhores estratégias para aumentar a cibersegurança da sua empresa.

Tenho um negócio no setor do retalho: por onde começar?

Se ficou interessado nalgumas destas ferramentas e teme pela segurança da cadeia de produção do seu negócio, veja o que o nosso fundador Nuno Diniz disse a alguns dos empresários do setor do retalho que se tornaram nossos clientes:

Caso prefira uma avaliação online gratuita, lembre-se que pode agendar uma reunião online de 30 minutos com um dos nossos especialistas!